2018 年

2018-11-28

你的帳號被駭了!解析勒索信件攻擊手法

網擎資訊產品經理 張峰銘

近兩個月來 Openfind 資安團隊於亞太地區雲端資料中心偵測到大量勒索信件,經分析後發現,這類勒索信件都是以匿名方式寄出,攻擊者宣稱已在受害者電腦植入木馬程式,可掌握受害者的隱私資料或帳號密碼,對方必須在 48 小時內透過比特幣支付贖金,否則就會在網路上散布受害者的隱私資料或產生更嚴重的後果。這是一種新型態釣魚攻擊,這些勒索信件中沒有任何 URL 連結或惡意附檔,攻擊者企圖利用個資帳密,迫使受害者心生恐懼,進一步達成詐騙目的。

2018 年 8 月,隸屬於 FBI 的網路犯罪通報中心(Internet Crime Complaint Center,IC3)就已發布「詐騙集團利用個資恐嚇受害者」的威脅報告。在當時,這類勒索攻擊主要出現在澳洲與美國地區,直到 10 月左右才出現在亞太地區。雖然這些勒索信件有很多變化,但它們通常具有某些共通點,以下歸納說明:

勒索信件特徵

- 被害人個資會出現在信件內文,以提高可信度。例如,在信件中提供被害人曾使用過的帳號密碼或聯絡方式。

- 說明如何收集到被害人帳號密碼,例如「我在某成人視訊網站上安裝了惡意程式」或「我透過惡意程式側錄了你的密碼」。

- 攻擊者宣稱使用該密碼破解受害者電腦,進而植入木馬程式,並通過網路攝影機錄製了隱私畫面。

- 被害人需於短時間內透過比特幣支付贖金,通常為 48 小時。

- 如果未支付贖金,則攻擊者會向家人、朋友、同事或社群網站的聯絡人散布隱私照片或影片。

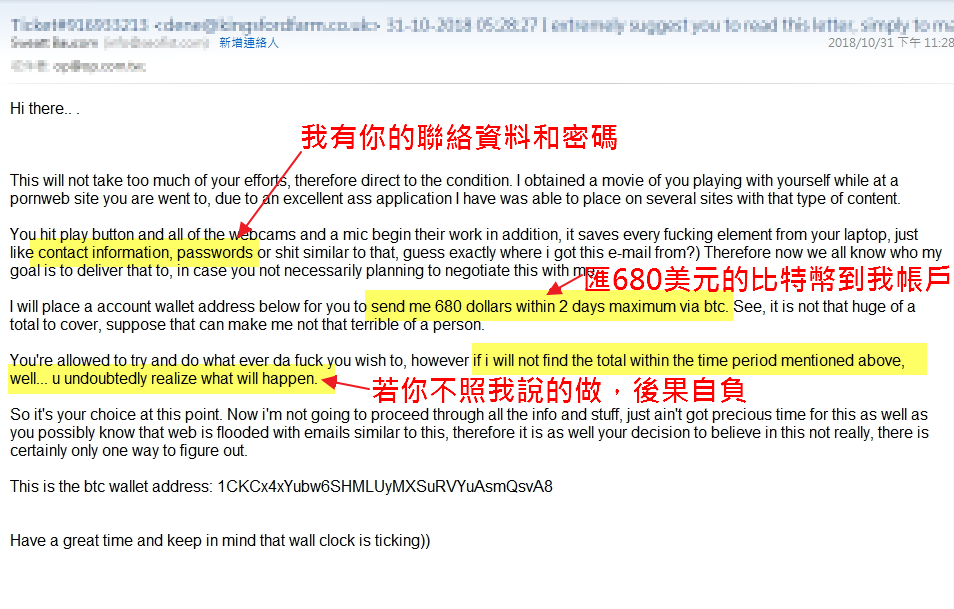

以下是近期的勒索信件範例:

圖片一、勒索信件範例,一般內容為英文。

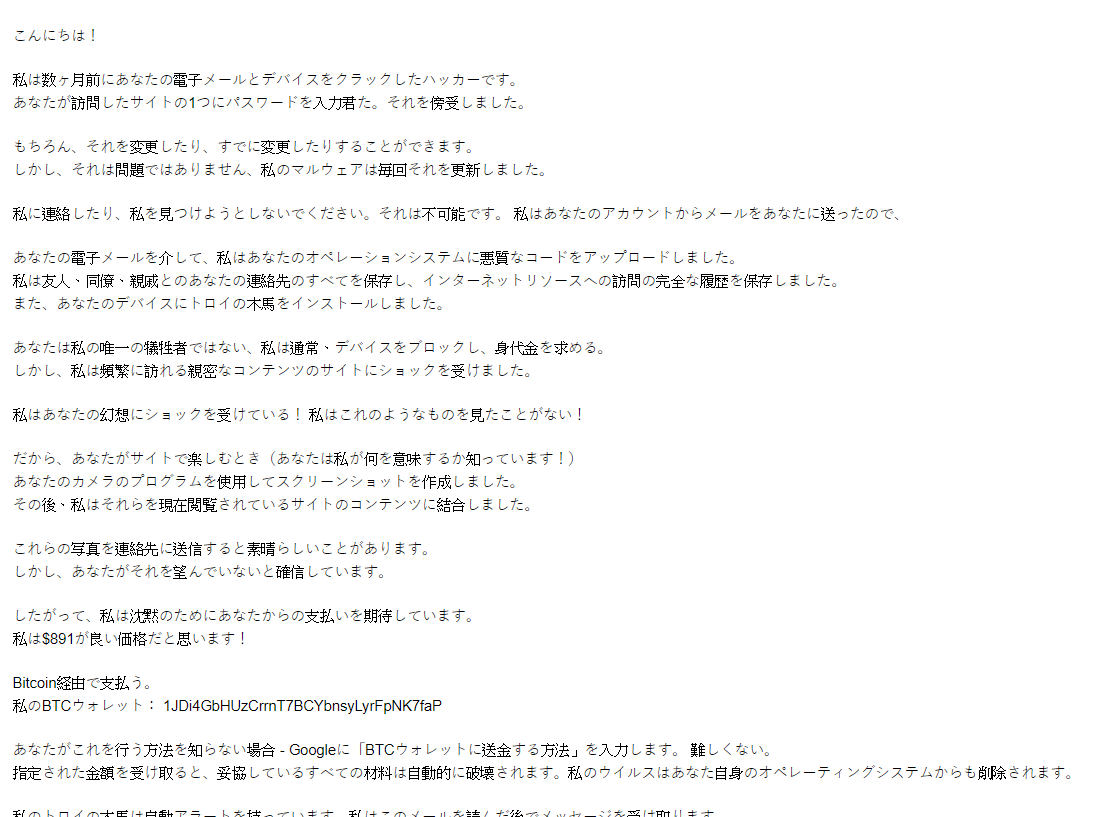

圖片二、近期也發現日文語系的勒索信

圖片二、近期也發現日文語系的勒索信

收到勒索信件的正確處理方式

- 不要付贖金。因一旦付了贖金,就會被鎖定,攻擊者會改用其他方式勒索。

- 不要開啟未知的 URL 連結或附檔。自我保護是最重要的資安觀念之一,若隨意開啟可能就會被植入惡意程式。

- 查詢帳號密碼是否曾遭外洩。建議可登入網站https://haveibeenpwned.com/ 輸入您的電子郵件帳號查詢,若密碼曾遭外洩,建議您應立即於安全的電腦更換密碼。

- 加強帳號密碼安全性。許多使用者為了方便記憶,會在不同網站使用相同的帳號密碼,若其中有網站密碼遭到外洩,就會造成嚴重的後果,筆者建議可使用密碼管理軟體來管理密碼,進而降低風險。

- 加強保護隱私的觀念。將網路攝影機鏡頭遮住或貼上貼紙,避免遭到有心人士側錄,此外,勿上傳隱私照片或影片至網路上才是治本之道。

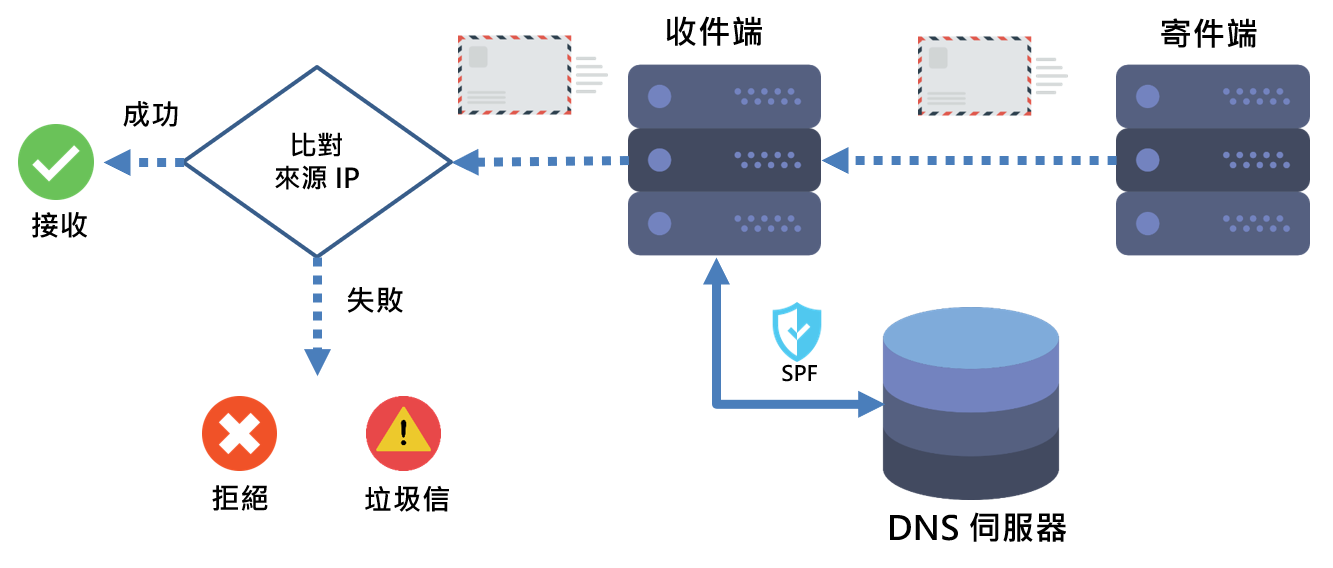

- 導入有 SPF 驗證機制的安全電子郵件閘道服務。根據Openfind 資安研究團隊觀察發現,近兩個月以來的勒索信件,大部分是假冒網域發送的,可透過SPF(Sender Policy Framework)驗證機制加以阻攔。

關於 SPF 驗證機制:SPF (Sender Policy Framework)是一個電子郵件驗證的標準協定,可主動於收信時向寄件端所屬的 DNS 伺服器查詢 SPF 紀錄,比對信件來源網域是否為合法的 IP 位址,再根據驗證結果決定是否要收信,進而有效阻攔勒索信件。

建立正確資安觀念,防範勒索詐騙

以往的商務詐騙手法,是透過消費者買賣交易中資訊的落差,從中攔截資訊,進而要求變更匯款帳戶。而勒索信件則是利用個資取信被害人,誆稱已入侵受害者電腦,利用其心理恐懼要求支付贖金,對於使用者造成的威脅更是不容小覷。無論是企業或是一般用戶,都須於平時建立完整的資安觀念,才能保護自己免於威脅。在企業選用雲端電子郵件服務時,建議可採用高強度資安防護等級的雲端服務,以保障企業組織的安全。

相關解決方案

MailGates 郵件防護系統 ─ 全方位郵件防護:效能、控管、備援