2019 年

2019-08-30

新世代的雲端遷移行動,Office 365 夠安全嗎?

產品經理 張峰銘

企業郵件系統大規模轉移到 Office 365 平台,加強郵件安全成為企業資安防護首要任務

對大部分企業用戶而言,電子郵件系統仍然是組織成員間最倚重的溝通工具,可視為企業運營中最重要的基礎建設。近年來,由於 Office 365 雲端辦公室應用服務更加成熟,許多企業組織逐漸將工作平台轉移到雲端環境,因而促成了大規模的企業郵件系統雲端遷移行動。根據微軟官方統計,在 Office 365 上每月活躍企業用戶已超過 1.55 億,另外IDC(International Data Corporation)研究報告指出, Office 365 在全球企業雲端電子郵件市占率高達 47%。

但雲端服務平台並非完美無缺,由於電子郵件基礎建設轉移,同時也出現了新的風險。雖然雲端解決方案比起自建(On-Premise)郵件系統更為穩定,但不代表具備完善的安全防護機制。即使採用 Office 365 郵件系統,企業 IT 人員仍需規劃如何確保電子郵件安全性與彈性。雖然 Office 365 提供了垃圾郵件過濾(Spam Filtering)與基於特徵值的(Signature-based)病毒防護等功能,但這些基礎的防護機制,並未能保護企業用戶免於針對性攻擊威脅。因此加強電子郵件安全成為企業資安防護首要任務。根據 2019 年 Gartner 安全郵件市場指南(Market Guide for Email Security)報告預測,在未來幾年 Office 365 用戶導入第三方電子郵件安全閘道(Secure Email Gateways)的比例會大幅成長,藉以改善 Office 365 郵件系統之安全性。

電子郵件是駭客發動攻擊最常使用管道,也是企業機敏資料傳輸最重要的樞紐

2019 年 5 月 Verizon(註:現為美國最大電信服務供應商) 所發布的資料外洩調查報告(Data Breach Investigations Report)中指出,94% 惡意程式是透過電子郵件發動攻擊,32% 資料外洩與網路釣魚攻擊有關,而有高達 71% 企業機密外洩是出於財務動機,以下介紹常見的進階攻擊方式:

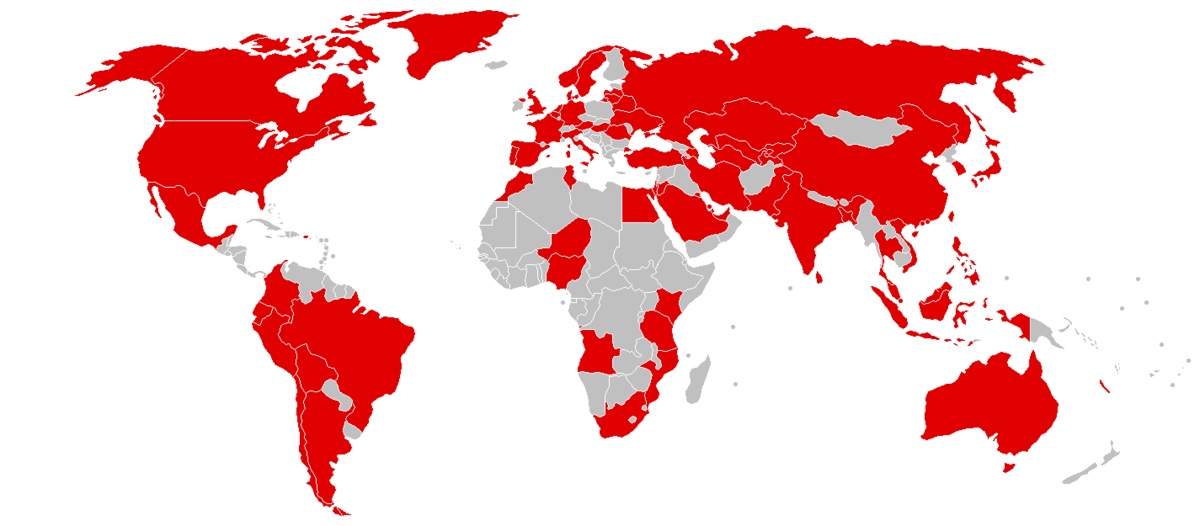

1. 勒索病毒與未知惡意程式

勒索病毒(Ransomware)最早出現在俄羅斯境內,從 2013 年開始擴散到全球各地,到了 2018 年全球企業與個人用戶遭受勒索病毒攻擊事件仍持續攀升,甚至出現勒索軟體即服務(Ransomware as a service)的現象,攻擊範圍由個人主機延伸到了物聯網平台等,是不斷演進的惡意程式,攻擊手法有 Windows 執行檔、JavaScript 指令腳本以及 Office 檔案中惡意巨集等,這些惡意程式主要透過郵件附檔的形式傳遞,根據種種數據顯示勒索病毒攻擊仍會持續成長。

圖1. 全球遭受WannaCry 勒索病毒攻擊地區

(圖片來源:https://commons.wikimedia.org/wiki/File:Countries_initially_affected_in_WannaCry_ransomware_attack.png)

2. 社交工程與釣魚攻擊

網路釣魚攻擊(Phishing Attack)正以驚人的速度不斷成長,網路犯罪分子欺騙受害者手法也更具針對性。根據統計,每天產生數以萬計新的釣魚網站,而這些網站大多僅活躍 4 到 8 個小時。在 VadeSecure 2019 年第二季發布的釣魚攻擊調查報告(Phishers’ Favorites Report)指出,Office 365 是最常被偽冒的釣魚攻擊網站。駭客會用社交工程手法,利用人性弱點進行攻擊,是最常見也最難以防範的攻擊方式,攻擊者通常使用電子郵件中的連結引導用戶連到這些極為相似的釣魚網站,進而騙取電子郵件帳號、密碼及信用卡資訊等機密個資,或將惡意程式透過偷渡式下載(Drive-by Download)之攻擊手法,直接下載到用戶的電腦。

.jpg)

圖2.社交工程攻擊範例

3. 商務電郵詐騙

商務電子郵件詐騙(Business Email Compromise)事件近年來迅速增加,2018 年企業因郵件詐騙損失現已超過 120 億美元。美國聯邦調查局透過其網路犯罪通報中心(Internet Crime Complaint Center,IC3)發布最新的商業電子郵件詐騙統計估算,每次事件平均損失金額為 160,000 美元。詐騙攻擊是犯罪組織針對企業精心策劃的複雜騙局,在大多數情況下,攻擊者會將目標鎖定在財務人員身上,利用取得的資訊偽裝成企業高階主管或往來供應商進行詐騙。由於這類信件並非病毒信,無法透過防毒機制加以偵測阻攔,收件者必須更加謹慎處理。

.jpg)

圖3. FBI 針對商務電郵詐騙報導

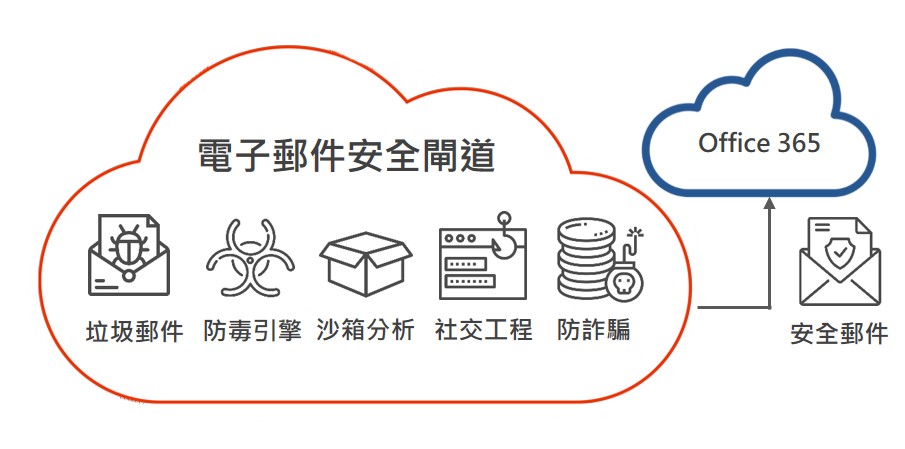

導入電子郵件安全閘道,加強 Office 365 郵件安全

雲端電子郵件安全閘道 (Cloud-Based Email Gateway)可過濾 Office365 電子郵件系統所有外寄內(Inbound)威脅郵件,此服務必須分析每封郵件各種特徵值,包括寄件者網域、來源 IP 位址、標題、內文、附件以及連結等。電子郵件安全閘道可抵禦各種郵件威脅,包括垃圾郵件、附檔惡意程式、勒索軟體攻擊、零時差(Zero-Day)攻擊、社交工程攻擊(Social Engineering)、魚叉式攻擊(Spear Phishing)以及商務電郵詐騙。然而網路犯罪份子攻擊手法不斷演進,無法透過單一機制防範所有的惡意威脅,郵件資安供應商需提供彈性化的進階威脅防護功能,加強Office 365企業用戶郵件安全性。

圖4.電子郵件安全閘道

進階威脅防護(Advanced Threat Protection)包括:

1. 防護郵件附檔進階威脅–雲端沙箱(Cloud Sandboxing)

雲端沙箱用於檢查防毒軟體無法識別的惡意附檔,需具備以下功能:

- 需支援各式各樣的檔案類型,包括常用於攻擊的 ZIP、JS 及包含巨集的 Office 文件等。

- 針對帶有惡意程式的病毒信,可選取處理動作並通知管理者。

- 完整威脅事件分析及統計報表,以幫助管理者追蹤與管理。

2. 防範郵件 URL 進階威脅 – URL 改寫(Rewrite)與即時動態分析(Time-of-Click Analysis)

進階的 URL 改寫機制,在信件發送給收件者前改寫 URL,以提供更完善的保護,說明如下:

- 當收件者點擊連結時,改寫的 URL 會重新導向到安全電子郵件閘道,並即時動態分析 URL,以確保目標網址是否為惡意網址。

- 完整記錄 URL 存取紀錄,內容包含存取時間、IP 位址、安全性、阻擋原因與動作。

- 提供管理者詳細統計報告,以追蹤組織成員風險狀況。

3. 防範商務電郵(BEC)詐騙 – 多重詐騙特徵驗證機制

由於詐騙郵件(Business Email Compromise)並無惡意附檔或連結,需提供各種彈性機制加以驗證,說明如下:

- 支援郵件身分驗證機制,包含 SPF(Sender Policy Framework)、DKIM(DomainKeys Identified Mail)及 DMARC(Domain-based Message Authentication, Reporting & Conformance) 等標準驗證機制,避免網域冒用攻擊。

- 偵測郵件標頭內容,檢查郵件標頭是否合法,避免偽冒信繞過各種檢查機制。

- 偵測偽造顯示名稱,檢查郵件顯示名稱,是否跟內部組織成員帳號相似。

- 偵測相似網域詐騙,檢查寄件者網域與合作供應商之相似性。例如,網域名稱 vendor.com.tw 與 vendor.c0m.tw,網域由英文字母 o 變成數字 0。

Office 365 是雲端電子郵件系統的主流,提供完整的辦公室應用服務。然而身為全球規模最大的雲端郵件服務平台,也意味著 Office 365 系統成為駭客攻擊的首要目標,建議企業用戶導入第三方郵件資安供應商的解決方案,如電子郵件閘道服務,透過多層保護機制加強郵件系統安全。