2022 年

2022-03-31

別登出資安!4 個新法重點,跳出駭客狙擊圈

Email165 防詐騙分析中心

今天不談數據了,先談談最近更新的資安法規重點。

接著,來跟著 IT 部門、企業管理者一起回想自家的管理資訊系統規範(MIS 規範)、使用者資安意識以及法規支援程度,也許你會不知不覺地再進一步思考,透過反向推理問自己,「如果你是駭客的話,你會怎麼挑選首波狙擊網域、駭入怎樣的組織單位呢?」來抉擇該先從何處落實企業資安防護。

資安法規更新,你應留意的 4 點 IT 筆記

隨著 2019 年《資通安全管理法》(簡稱:資安法)上路後,近年資安法規不斷優化,包含公務機關、上市、上櫃等公開發行的企業組織,都陸續有明文規定應遵循的資安執行框架;而準備公開發行、或部分中小企業,也陸續開始參考相關法規,資安超前部署。

本文建議 IT 管理者們留意的 4 點資安筆記,如下說明:

(1) 成立資安專責

這是著手強化資安的第一步!根據《公開發行公司建立內部控制制度處理準則》及《上市上櫃公司資通安全管控指引》,皆明文規定相關事業體必須成立資安專責單位。藉由配置當責單位,從不同視角進行思考,小至使用者個人、大至企業營運方針、法規政策,通盤考量,能更全面、更整體的規劃出最適合組織的資安防護標準流程。

(2) 盤點風險處置

了解駭客攻擊手法與狙擊目的,已成為資安架設的核心背景知識。一般資訊系統的組成,有不同的節點與端點、使用者帳號、管理者帳號、或是各種方向的資訊流量,這些都是可能觸及到資訊系統內部需要被嚴格控管的管制區域。定期的了解需要加強防護的弱點、盤點出可能正被嘗試入侵的高風險區,再給予對應的強化措施是非常重要的。而駭客攻擊戰術與時俱進,一般企業單位需要與專業的資安服務廠商攜手聯防,了解最新的攻擊模式(例如:進階釣魚郵件的動態轉址手法),才能彈性規劃對應的資安政策與機制。

(3) 驗證帳號分級

企業所有員工(一般使用者帳號)都是成為資安規範能否全面落實的關鍵。這部分有兩個重點,一個是使用者的資安意識是否健全;另外一點是,每個使用者的權限本就不同,除了在系統上的管理權限與否之分,在專業單位上,也有一般專員、中高階主管、及營運團隊的不同權限,依據權責不同,帳號的安全防護程度,也應該有所區別。(簡言之,如果是可以存取到極高機密資訊的主管帳號,就應該設置更嚴謹帳號保護機制,可能就要請主管們不嫌麻煩地使用 OTP 或是 2FA 等登入驗證機制)

(4) 預警監控報表

掌握資安事件發生的第一時間非常關鍵,監控報表諸如:帳號鎖定通知信、異地登入告警、弱密碼分析與處置…等。另外與帳密登入直接相關的報表絕對是管理上必要的安全情資,這樣才能讓管理者第一時間掌握資安事件,特別是深夜時段告警的帳號鎖定通知信,就有可能是異常 IP 在嘗試登入的警訊。另外,你也可以訂閱管理者帳號異動監控、久未使用之帳號盤點、密碼過期使用者盤查及帳號授權監控報表等,達到更進階的預警分析。

如果你是駭客,會怎麼狙擊目標?

根據近年台灣企業導入資安機制的輔導經驗,現代的駭客資安事件中,肇因於針對性郵件攻擊的比例,有增多的趨勢。也就是說,當多數人記憶還停留在多年前想著,垃圾信件(Spam)或是釣魚郵件(Phishing)是屬於姜太公釣魚型,通常署名或是稱呼都是假造的、收件人受騙上當的機會很低的時候,現在其實已經有不少的郵件攻擊行為,是越來越針對性的了!

針對性較強的郵件攻擊,駭客可能會先調查狙擊目標的一些業務內容,然後伺機投遞內容真實性近乎真實的偽冒信件。那駭客可能會如何鎖定狙擊目標呢?也許是……

先傳遞一波釣魚郵件,觀察有哪些帳號會點擊信中可疑連結

先投遞一群有毒附檔,期望有些使用者電腦下載高風險附檔

看似漫無目的的手法,可能就是駭客瞄準獵物的第一步。這也就是為什麼,公務機關常會有不定期的社交工程攻擊演練,期望在駭客入侵(或發現弱點)之前,先找到比較可能被入侵的使用者端點,並給予知識與技術面的資安強化。

給管理者的 2 個資訊安全小秘訣

面對外來的網路威脅,大致區分為「藏匿風險的郵件內容」跟「想找破口滲入系統的駭客嘗試」 2 大類型;前者通常是來自於外寄內威脅郵件,而後者通常會專攻防護力較弱的使用者帳號。

因此,把威脅郵件隔絕於使用者信箱之外、依使用者特性做好帳號安控,避免被駭客盜用帳號,這兩件事情成為郵件資安防護的基本功。

第一點,隔絕「藏匿風險的郵件內容」

建議架設閘道端(Gateway)郵件過濾防護機制以隔絕郵件威脅,現在很多偽冒信件都很精緻,已是肉眼不易辨識的程度了,所以建議要避免讓使用者赤手空拳地面對充滿威脅的外部郵件,多一道防護警示會比較安心。而由於近期發現許多高風險惡意加密附檔特徵,例如惡意軟體 Emotet,如果可以直接設定過濾政策,將之隔絕在閘道端還是比較保險的。

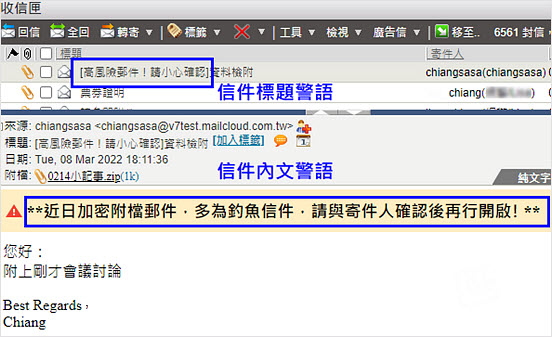

那面對比較難透過閘道端服務自動過濾的「似是而非型」外寄內郵件(Inbound 信件),也可以透過郵件過濾防護機制,自動加上「信件標題警語」、「信件內文警語」以及「外部網頁風險警示頁面」,協助使用者持續維持開信警覺心。

如果不方便改變現行郵件主機(或郵件服務)的使用單位,建議可以直接搭配 Inbound 收信安全雲端服務,讓外寄內信件統一先由專業的郵件安全雲進行威脅過濾的篩選機制,只讓安全乾淨的正常郵件放行到使用者信箱。

第二點,阻斷「想找破口滲入系統的駭客嘗試」

一般使用者,忙碌於日常業務之中,難免會有忙中出錯的時候,也可能無法具備跟 IT 人員一樣完善的資安常識,即使已努力提高警覺,也仍有所侷限。那就讓我們來透過郵件防護系統自動化推進安控機制吧!不要一次完美,也可以是漸進式,企業可以陸陸續續分階段嘗試定期強制更換密碼、關鍵帳號建議使用 OTP 機制登入、或是透過使用者等級,批次配置不同特性的使用者適合的帳號防護措施,來強化帳號安全,減少駭客入侵的機會吧。

也如前文所述,絕對必須的監控報表諸如:帳號鎖定通知信、異地登入告警、弱密碼分析、以及能做到風險管理的理者帳號異動監控、久未使用之帳號盤點、密碼過期使用者盤查及帳號授權或自動轉寄的監控報表當然也是這個階段的重要工具。

約好了,今年至少要跟郵件雲端資安廠商進行一場諮詢

無論你今年是否有預算導入雲端資安方案,建議你都可以選擇至少一間郵件雲端資安廠商進行諮詢,如果只是諮詢,通常是不需要費用的。把你的資安困擾與需求,直接與經驗豐富的資安廠商詢問與討論或者您想只要透過電話諮詢也可以,想約線上會議或是面對面討論也可以,只需要投入一些諮詢時間,也許會協助您發現企業資安管理上的系統弱點或操作盲點喔。

你不一定要直接鎖定有距離感又功能豐富到研究不完的國際大品牌,反而具備 ISO27001 認證的台灣在地廠商或許能提供最經濟又最適合的解決方案給你。能根據台灣在地特性配合專屬資安法規遵循進行功能設定,呈現出 100% 都可派上用場的實用功能,用多少、花多少,預算經濟又不浪費,才是選用雲端服務的價值。

國際議題當然很重要,包含近日台灣興起的 Emotet 加密病毒信完整攔阻議題,也是本土企業不可忽視的一環。結合國際知名防毒引擎與最新威脅過濾資料庫,搭建郵件安全過濾雲端閘道,會是Email用戶們最輕巧彈性的解決方案。全網域帳號進行過濾,再針對特定權限之帳號給予個別強化裝置。最後,記得訂閱你諮詢過的郵件雲端資安廠商電子報,即時掌握資安新動態,讓自己隨時保持足夠的資安意識,也許慢慢的會比所謂的資安專家,更能規劃出最適合自身單位的資安方案喔!

相關解決方案

MailCloud 企業雲端服務 - 會員禮享資安方案,限期優惠中